Threat Intelligence-Lösung: Suchlösung für Dark-Web-Inhalte und Bedrohungsindikatoren finden

Blueliv

Blueliv hat die aktuelle Version seiner modularen Lösung Threat Compass vorgestellt. ‘Threat Compass’ biete Aufklärungs- und Suchfunktionen mit über 90 Millionen Bedrohungsindikatoren und erweiterter Bedrohungssuche im Dark-Web. Mit ‘Threat Context’ seien IT-Sicherheitsteams jetzt in der Lage, dank kontextabhängiger Informationen zu Cyber-Bedrohungsindikatoren die Vorfallbewertung, Angriffsforensik sowie Red-Teaming bei Cyber-Angriffen zu verbessern. Darüber hinaus können Nutzer des Dark-Web-Moduls Millionen von Darknet-Seiten wie im offenen Internet durchsuchen.

Sicherheitsteams in Unternehmen stehen unter hohem Druck, Cyber-Bedrohungen und Risiken möglichst schnell zu erkennen und sinnvoll darauf zu reagieren. Dem stehen jedoch oft ein Ressourcenmangel und die hohe Komplexität der verfügbaren Tools im Weg. Threat Compass von Blueliv (Website) vereinfache und beschleunige die Sicherheitsabläufe mithilfe von umfassenden Abwehrmaßnahmen gegen Bedrohungen von außen.

Blueliv

Cyber-Kriminelle entwickeln ständig neue Techniken und Angriffsmethoden. Verteidiger müssen damit Schritt halten, und da Cybersicherheitsexperten knapp sind, suchen Unternehmen nach Tools, um mit eingeschränkten Ressourcen optimal arbeiten zu können. Innovationen wie Threat Context und die Dark-Web-Suche stellen nicht nur relevante Bedrohungsinformationen bereit, sondern können auch die Entscheidungsfindung und die Reaktion auf Vorfälle beschleunigen.“

Daniel Solís, CEO Blueliv

Threat Context

Threat Context liefere kontinuierlich aktualisierte und leicht verständliche Informationen zu Cyber-Angreifern und Kampagnen sowie zu Angriffsindikatoren, -mustern, -tools, -signaturen und Schwachstellen. Das Modul, das eine ständig wachsende Datenbank von über 90 Millionen Einträgen nutzt, stellt detaillierte Daten ähnlich wie bei Wikipedia grafisch und kontextabhängig dar.

Vor einem Angriff unterstütze es die Analyse von Angreifern und Kampagnen, die das Unternehmen oder den Industriebereich betreffen, und stellt Fakten bereit, anhand derer sich realistische Angriffssimulationen ausführen lassen. Während eines Angriffs beschleunigt es Bewertungsverfahren und Reaktionen auf Bedrohungen und unterstützt Orchestrierungssysteme durch qualifizierte Daten bei der Priorisierung von Angriffsindikatoren. Nach einem Angriff stellt es erforderliche Details für Forensik, Ermittlungen und Reporte bereit.

Blueliv

Dark-Web

Das Dark-Web-Modul bringe Licht in Bereiche des Internets, die bisher bewusst verborgen gehalten wurden. Dank besserer Einblicke in das Deep Web und das Dark Web sowie geschlossene und offene Foren und Marktplätze erhalten Nutzer ein tiefgreifendes Verständnis von Aktivitäten, die eine Bedrohung für ihr Unternehmen darstellen könnten.

Blueliv

Die integrierte Suchfunktion verbessert die Datenanalyse und bietet Zugriff auf über 700 Millionen Quellen im Deep Web und Dark Web. Die Inhaltsklassifizierung und Stichwortsuche stellen bereinigte Ergebnisse aus Netzwerken wie TOR, I2P und Freenet sowie aus zahlreichen Foren bereit. Bei der Suche werden zudem bereits indizierte Quellen auf Aktualisierungen überprüft. Dies ermöglicht die Erstellung eines Versionsverlaufs für Inhalte, was hilft, Bedrohungen richtig zu identifizieren und zu priorisieren.

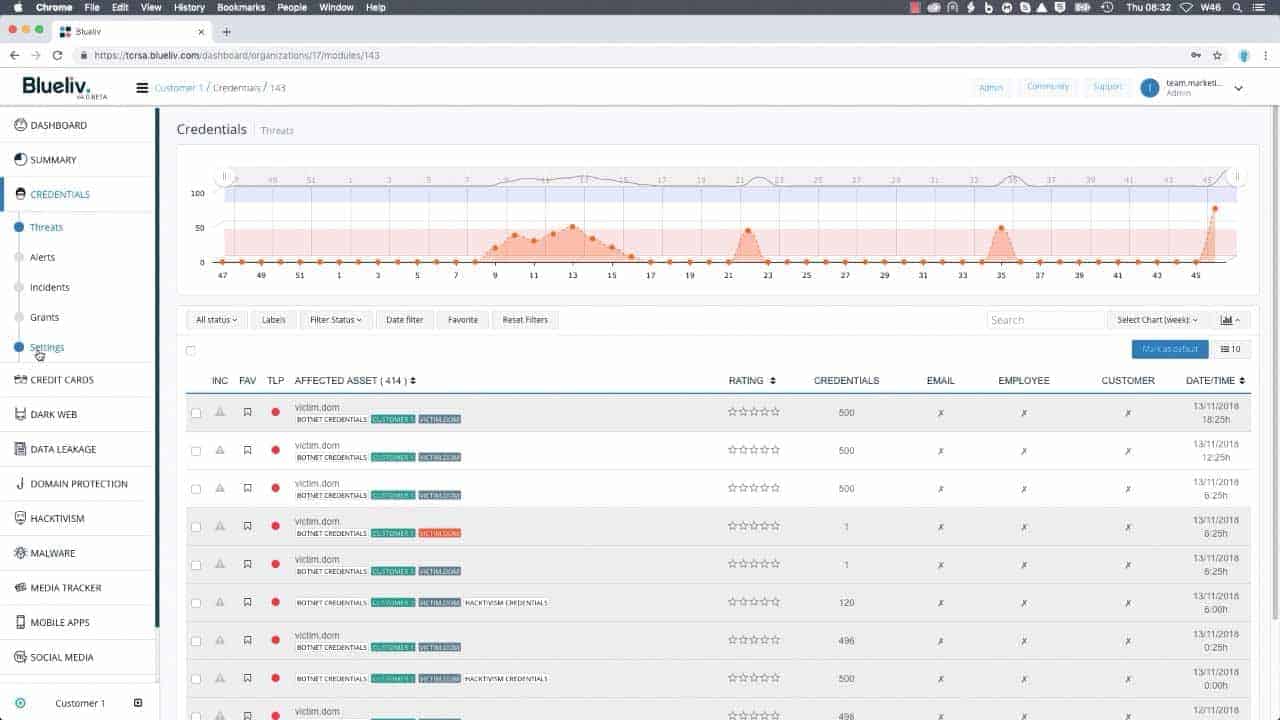

Die Threat Compass-Plattform erlaube einen proaktiven Ansatz bei der Cyber-Abwehr und schützt Unternehmen mithilfe von verwertbarer, automatisierter Cyber Threat Intelligence in Echtzeit. Sie basiert auf einer kundenspezifisch konfigurierbaren Gruppe von Modulen zur gezielten Datenerfassung, die die Erfolgsrate von Angriffen deutlich senken und die Reaktion auf Bedrohungen verbessern können.

Neben Threat Context und Dark Web bietet Threat Compass außerdem einige weitere Module (Credentials, Domain Protection, Social Media, Data Leakage, Hacktivism, Mobile Apps).

Die cloud-basierte Plattform lasse sich in kürzester Zeit aktivieren, ohne dass Hardware oder Software installiert werden muss, und per APIs und flexiblen Plug-Ins mit anderen Sicherheitssystemen integrieren. Kunden zahlen je nach Bedarf und genutzten Modulen in einem Pay-As-You-Need-Modell.aj

Sie finden diesen Artikel im Internet auf der Website:

https://itfm.link/82020

Schreiben Sie einen Kommentar