XDR: Per Extended Detection and Response schützen sich Finanzdienstleister vor Cyber-Bedrohungen

Trellix

[speaker]Cyber-Kriminelle nehmen den Finanzsektor weiterhin ins Visier. Das verwundert nicht – schließlich würde ein Lahmlegen der Finanzwirtschaft drastische Folgen nach sich ziehen. Andreas Groß, Senior Manager bei Trellix, stellt die Ergebnisse des jüngsten Advanced Threat Research-Reports vor (April) und erklärt, wie Extended Detection and Response (XDR) Finanzinstituten zu einem höheren Schutz ihrer IT-Infrastrukturen verhelfen kann.

von Andreas Groß, Trellix

Für die westeuropäische Finanzinfrastruktur besteht das Risiko, in Zukunft häufiger Opfer von Cyber-Attacken zu werden – auch aufgrund der aktuellen weltpolitischen Situation. Die warnte bereits Mitte Februar vor dem Gefahrenpotenzial und rief Banken dazu auf, der Sicherheit ihrer IT-Infrastrukturen höchste Priorität zukommen zu lassen und in starke Schutzmechanismen zu investieren. Und auch der jüngste von Trellix zeigt, dass die Anzahl cyberkrimineller Aktivitäten und Angriffe auf die Finanz- und Versicherungsbranche im dritten Quartal 2021 um 21 Prozent im Vergleich zum Vorquartal stiegen.

Trellix

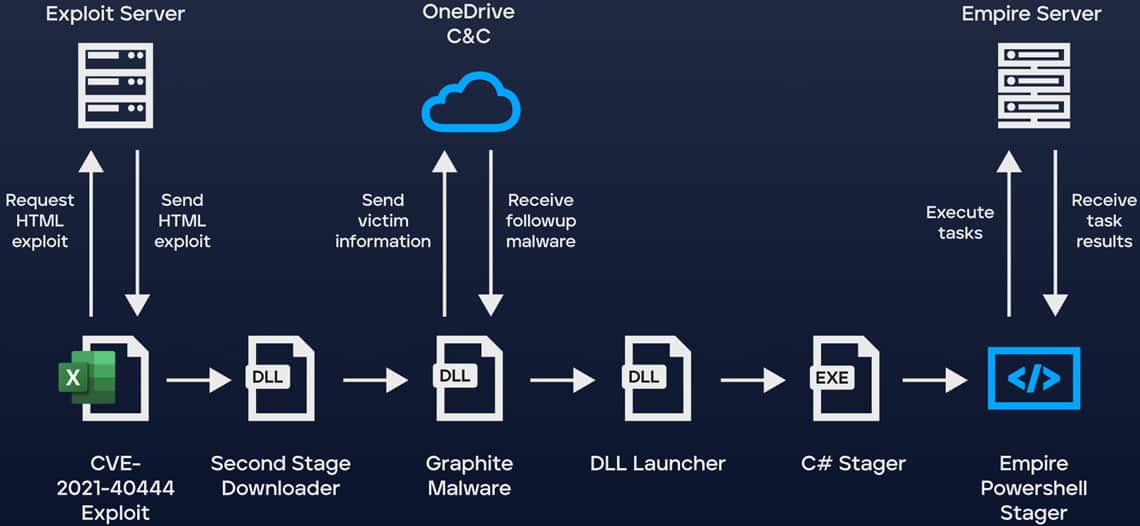

Neben Versorgungsunternehmen und Einzelhändlern sahen sich Finanzdienstleister mit einem 22-prozentigen Anteil am häufigsten mit Ransomware-Attacken konfrontiert. Dabei fällt auf, dass verschwunden geglaubte Ransomware-Gruppen wie DarkSide, die beispielsweise für den Angriff auf Colonial Pipeline im vergangenen Jahr verantwortlich waren, unter anderen Personas wieder auftauchten. Weitere Angriffsmethoden, die von Nation-State-Angreifern genutzt wurden, umfassen unter anderem Spearphishing, das Ausnutzen von Sicherheitstools sowie die Kompromittierung von sich bereits auf dem Zielsystem befindlichen Anwendungen und Funktionen wie PowerShell (‚Living off the Land‘). Auch hier war der Finanzsektor mit 37 Prozent am stärksten betroffen.

Sicherheitsteams sehen sich zunehmender IT-Komplexität gegenüber

Vor allem in Anbetracht der Entwicklungen der vergangenen zwei Jahre müssen Vertreter der Finanzbranche ihre Prozesse anpassen und ihre IT-Landschaft zugunsten der Business Continuity um neue Systeme, Anwendungen und Services erweitern.

Fügt man der bestehenden IT-Infrastruktur jedoch neue Komponenten hinzu, wächst nicht nur die allgemeine Komplexität, sondern auch die Angriffsfläche unweigerlich an.“

Das wissen Cyber-Kriminelle zu ihrem Vorteil auszunutzen. Folglich müssen Sicherheitsteams trotz geringer Budgets und Ressourcen zusätzliche Tools einsetzen, um potenzielle Schwachstellen effektiv zu schließen und die gesamte IT-Landschaft vor äußeren Einflüssen und Datenabfluss abzusichern.

Andreas Groß arbeitet seit 2011 bei McAfee Enterprise. Dort startete er als Spezialist für Websecurity-Lösungen und ist seit 2017 als Manager zuerst für DACH, jetzt fokussiert auf Deutschland tätig. Diese Rolle füllt er auch nach der Firmierung von Trellix (Webseite) aus.

Andreas Groß arbeitet seit 2011 bei McAfee Enterprise. Dort startete er als Spezialist für Websecurity-Lösungen und ist seit 2017 als Manager zuerst für DACH, jetzt fokussiert auf Deutschland tätig. Diese Rolle füllt er auch nach der Firmierung von Trellix (Webseite) aus.

Groß begann seine berufliche Laufbahn nach seinem Diplom in Geologie bei Aladdin Knowledge Systems. Dort war er zunächst für fünf Jahre als Sales Engineer tätig und wurde später zum Team Lead E-Mail- und Websecurity-Produkte. Anschließend folgten knapp drei Jahre bei Verizon Business, in welchem er unter anderem an der Einführung der Managed Security Services für Deutschland beteiligt war.

Es ist nicht unüblich, dass Unternehmen dafür mehrere Sicherheitslösungen implementieren, die die gesamte IT-Landschaft einschließlich sämtlicher Endgeräte, des lokalen Netzwerks, der Datentransferwege und der Cloud abdecken. Um beispielsweise Kosten gering zu halten, Abhängigkeiten zu minimieren und einen Vendor Lock-in zu umgehen, setzen sie auf die Sicherheitsprodukte unterschiedlicher Anbieter. Dieses Vorgehen hat jedoch einen entscheidenden, höchst ineffizienten Nachteil: Die Lösungen kommunizieren nicht miteinander, wodurch Daten nicht korreliert und in Kontext gebracht werden können. Kommt es zu potenziellen Bedrohungen und Anomalien, senden die Lösungen unabhängig voneinander Warnmeldungen und False-Positives, die sich unter Umständen nicht in Analyse-Tools integrieren lassen. Sicherheitsteams sind dann dazu gezwungen, in der Flut an Meldungen echte, sicherheitsrelevante Vorfälle manuell ausfindig zu machen und zu priorisieren – ein Prozess, der im Notfall wichtige Zeit beansprucht. Besonders wenn es um sensible Daten geht, kann diese Zeit einen entscheidenden Unterschied machen.

Extended Detection and Response (XDR) bringt Ordnung in das Chaos

Eine der wichtigsten Aufgaben für Sicherheitsteams besteht nun darin, sämtliche Sicherheitsfunktionen und -daten an einer zentralen Stelle zusammenzuführen, zu analysieren und zu korrelieren, um so die Komplexität zu verringern. Dies lässt sich mit einer SaaS-basierten Extended Detection and Response-(XDR)-Plattform erreichen. Hier laufen sämtliche Funktionen wie Endpoint Detection and Response (EDR) oder Webproxy-Logs zusammen. Sie analysiert und korreliert sowohl interne als auch externe Bedrohungsdaten vollständig automatisiert und kontextbasiert.

Eine XDR-Plattform sorgt demnach für einen höheren Grad an Transparenz und Kontrolle über die Sicherheitssysteme, wodurch Sicherheitsteams die gezielte Bedrohungserkennung gelingt.“

Folglich können sie auf sicherheitsrelevante Vorfälle schneller mit entsprechenden Gegenmaßnahmen reagieren. Dieser Mehrwert erstreckt sich über sämtliche Komponenten der IT-Landschaft – von jedem einzelnen Endgerät über das lokale Netzwerk bis in die Cloud.

Die Korrelation von internen und externen Bedrohungsdaten ermöglicht es Sicherheitsteams darüber hinaus, selbst neue Angriffsvektoren und ihnen bislang unbekannte Bedrohungen gezielt zu erkennen. Zudem ist eine XDR-Plattform in der Lage, Sicherheitsteams bei der Durchführung passender Gegenmaßnahmen zu unterstützen. Je nach Ausmaß des Risikos sowie der potenziellen Folgen kann sie eine Priorisierung von Bedrohungen erstellen, die Wirksamkeit von Maßnahmen einstufen und sogar Handlungsempfehlungen bereitstellen. Eine XDR-Plattform unterstützt verantwortliche Mitarbeiter, Bedrohungen sowohl präventiv zu erkennen als auch gelungene Angriffe proaktiv und effektiv zu managen.

Fazit

Aufgrund ihrer wirtschaftlichen Bedeutung geraten Finanzdienstleister immer stärker in den Fokus von Cyber-Kriminellen. Sicherheitsteams müssen die Komplexität ausgleichen, die durch die Implementierung neuer Prozesse und Technologien sowie vieler verschiedener Sicherheitslösungen entsteht.

Eine offene XDR-Plattform kann alle relevanten Funktionen und Daten zentral an einer Stelle zusammenführen und sie kontextbasiert analysieren sowie korrelieren.“

Dies verschafft Sicherheitsteams einen transparenten Überblick über ihre Sicherheitssysteme und ermöglicht ihnen eine schnellere und gezieltere Bedrohungserkennung.

Den aktuellen Report finden Sie hier.Andreas Groß, Trellix

Sie finden diesen Artikel im Internet auf der Website:

https://itfm.link/139021

[/speaker-mute]

Schreiben Sie einen Kommentar